Para asegurar la comunicación, una empresa puede usar la criptografía para cifrar la información. El cifrado implica transformar la información en un formato no legible por humanos y viceversa.

La información juega un papel vital en la gestión de negocios, organizaciones, operaciones militares, etc. La información en las manos equivocadas puede provocar la pérdida de negocios o resultados catastróficos.

En este artículo, le presentaremos el mundo de la criptología y cómo puede proteger la información para que no caiga en las manos equivocadas.

- ¿Qué es el cifrado?

- ¿Qué es el criptoanálisis?

- ¿Qué es el cifrado?

- Algoritmos de cifrado

- Actividad de piratería: ¡Hackear ahora!

Significado de cifrado

¿Qué significa encriptación? La criptografía es el estudio y la aplicación de técnicas que ocultan el verdadero significado de la información transformándola en formatos no legibles por humanos y viceversa.

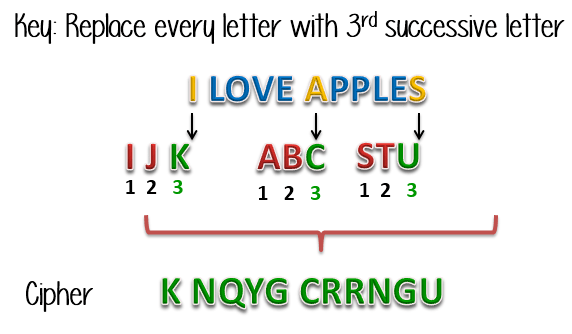

Ilustremos esto con la ayuda de un ejemplo. Supongamos que desea enviar el mensaje "I LOVE MELES", puede reemplazar cada letra de la oración con la siguiente tercera letra del alfabeto.

El mensaje encriptado será “K NQXG CRRNGV”. Para descifrar nuestro mensaje tendremos que retroceder tres letras del abecedario utilizando la letra que queremos descifrar. La siguiente imagen muestra cómo se realiza la transformación.

El proceso de transformar la información en una forma no legible por humanos se llama encriptación. El proceso de revertir el cifrado se llama descifrado.

El descifrado se realiza mediante un llave secreta conocida únicamente por los legítimos destinatarios de la información. La clave se utiliza para descifrar mensajes ocultos.

Esto hace que la comunicación sea segura porque incluso si el atacante obtiene la información, no tendrá sentido para él. La información cifrada se conoce como cifrado.

¿Qué es el criptoanálisis?

El criptoanálisis es el arte de intentar descifrar mensajes cifrados sin usar la clave utilizada para cifrar los mensajes. El criptoanálisis utiliza análisis matemáticos y algoritmos para descifrar los dígitos. El éxito de los ataques de criptoanálisis depende de:

- Tiempo disponible

- Poder de cómputo disponible

- Capacidad de memoria disponible

A continuación se muestra una lista de los ataques de criptoanálisis más utilizados;

- Ataque de fuerza bruta: este tipo de ataque utiliza algoritmos que intentan adivinar todas las posibles combinaciones lógicas del texto sin formato que luego se cifran y comparan con el cifrado original.

- Ataque de diccionario- Este tipo de ataque utiliza una lista de palabras para coincidir con el texto sin formato o la clave. Se utiliza principalmente cuando se intenta descifrar contraseñas cifradas.

- Ataque de mesa arcoiris: este tipo de ataque compara el texto cifrado con hashes precalculados para encontrar coincidencias.

¿Qué es el cifrado?

La criptografía combina las técnicas de criptografía y criptoanálisis.

Algoritmos de cifrado

MD5 - esto significa Message-Digest 5. Se utiliza para crear valores hash de 128 bits. Teóricamente, los hashes no se pueden revertir en el texto sin formato original. MD5 se utiliza para cifrar contraseñas y comprobar la integridad de los datos. MD5 no es resistente a colisiones. La resistencia a colisiones es la dificultad de encontrar dos valores que produzcan los mismos valores hash.

- SHA: este es el acrónimo de Secure Hash Algorithm. Los algoritmos SHA se utilizan para generar representaciones condensadas de un mensaje (resumen de mensaje). Tiene varias versiones como;

- SHA-0: Produce valores hash de 120 bits. Se retiró del uso debido a defectos importantes y se reemplazó por SHA-1.

- SHA-1: Produce valores hash de 160 bits. Es similar a las versiones anteriores de MD5. Tiene debilidad criptográfica y no se recomienda su uso desde el año 2010.

- SHA-2: tiene dos funciones hash, a saber, SHA-256 y SHA-512. SHA-256 usa palabras de 32 bits mientras que SHA-512 usa palabras de 64 bits.

- SHA-3: este algoritmo se conocía formalmente como Keccak.

- RC4: este algoritmo se utiliza para crear cifrados de flujo. Se utiliza principalmente en protocolos como SSL (capa de conexión segura) para cifrar las comunicaciones de Internet e Privacidad equivalente por cable (WEP) para proteger las redes inalámbricas.

- Pez globo: este algoritmo se utiliza para crear cifrados con llave y bloqueados simétricamente. Se puede utilizar para cifrar contraseñas y otros datos.

Actividad de piratería: use CrypTool

En este escenario práctico, crearemos un código simple utilizando el algoritmo RC4. Luego intentaremos descifrarlo usando un ataque de fuerza bruta. Para este ejercicio, supongamos que sabe que la clave secreta de cifrado es de 24 bits. Usaremos esta información para encontrar la figura.

Usaremos CrypTool 1 como nuestra herramienta de cifrado. CrypTool 1 es una herramienta educativa de código abierto para estudios de criptografía. Puede descargarlo desde https://www.cryptool.org/en/ct1-downloads

Creando el cifrado de flujo RC4

Encriptaremos la siguiente oración

Nunca subestimes la determinación de un tipo que tiene mucho tiempo y poco dinero

Usaremos 00 00 00 como clave de cifrado.

- Abril CrypTool 1

- Reemplace el texto con Nunca subestime la determinación de un tipo que tiene mucho tiempo y poco dinero.

- Haga clic en el menú Cifrar/Descifrar

- Apunte a Descifrado simétrico (Moderno) y luego seleccione RC4 como se muestra arriba

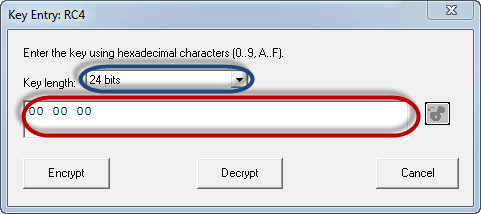

- La siguiente ventana aparecerá

- Seleccione 24 bits como clave de cifrado

- Establezca el valor en 00 00 00

- Haga clic en el botón Cifrar

- Obtendrá el siguiente código de flujo

Atacando el cifrado de flujo

- Haga clic en el menú Análisis

- Apunte a Cifrado simétrico (moderno) y luego seleccione RC4 como se muestra arriba

- Obtendrá la siguiente ventana

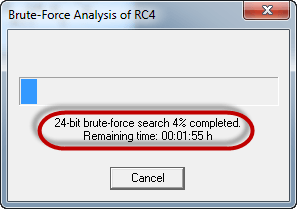

- Recuerde que la suposición hecha es que la clave secreta es de 24 bits. Así que asegúrese de seleccionar 24 bits como longitud de clave.

- Haga clic en el botón Inicio. Obtendrá la siguiente ventana

- Nota: El tiempo necesario para completar el ataque de análisis de fuerza bruta depende de la capacidad de procesamiento de la máquina utilizada y la longitud de la clave. Cuanto mayor sea la longitud de la clave, más tiempo llevará completar el ataque.

- Cuando se complete el análisis, obtendrá los siguientes resultados.

- Nota: Un número de entropía más bajo significa que es el resultado correcto más probable. Es posible que un valor de entropía superior al más bajo encontrado sea el resultado correcto.

- Seleccione la fila que tenga más sentido, luego haga clic en el botón Aceptar selección cuando haya terminado.

Sumario

- La criptografía es la ciencia de cifrar y descifrar mensajes.

- Un cifrado es un mensaje que se ha transformado en un formato no legible por humanos.

- Descifrar significa invertir un dígito en el texto original.

- El criptoanálisis es el arte de descifrar cifrados sin conocer la clave utilizada para cifrarlos.

- La criptografía combina las técnicas de criptografía y criptoanalista.

Se le puede interesar:

- Cómo averiguar contraseñas, varias técnicas.

- Cómo hackear una red WiFi

Para leer más:

- ¿Qué es Google One VPN?

- ¿Qué es el cifrado de extremo a extremo?

- Cómo habilitar y deshabilitar el cifrado de extremo a extremo en Zoom

- Cómo cambiar el PIN en Bitlocker

- Cómo proteger con contraseña un archivo zip y una carpeta